访问控制在智能合约中的重要性

区块链的本质是开放账本,部署到链上的合约代码对所有人都可见,任何人都可以调用公共函数。这种开放性带来了信任问题:谁有权限修改合约状态?谁可以执行管理员操作?如何防止未授权的访问?

访问控制是智能合约安全的基石。2022年的Ronin Bridge攻击、Beanstalk Farms漏洞利用,这些重大安全事件都与访问控制缺陷直接或间接相关。一次权限管理的疏忽可能导致数亿美元的损失。对于任何认真对待安全的开发者来说,深入理解访问控制机制都不是可选项,而是必修课。

本文将从最基础的Ownable模式讲起,逐步深入到基于角色的访问控制(RBAC)、时间锁保护、多签钱包等进阶主题,帮助你构建从简单到复杂的完整权限管理知识体系。

Ownable模式:起点与局限

Ownable是最简单也最常用的访问控制模式。其核心理念是:合约有一个明确的所有者(Owner),只有所有者可以执行某些特权操作。

OpenZeppelin的Ownable实现

现代的Ownable实现通常采用修饰器(Modifier)模式:

solidity

// SPDX-License-Identifier: MIT

pragma solidity ^0.8.24;

import "@openzeppelin/contracts/access/Ownable.sol";

contract MyContract is Ownable {

uint256 public value;

// 只有所有者可以调用

function setValue(uint256 _value) external onlyOwner {

value = _value;

}

// 普通函数,任何人都可以调用

function getValue() external view returns (uint256) {

return value;

}

}

onlyOwner修饰器在函数执行前检查msg.sender是否为当前所有者。如果不是,交易会回滚并抛出OwnableUnauthorizedAccount错误。

Ownable的风险与局限

Ownable模式简单有效,但存在几个明显的问题:

单点故障风险:如果所有者的私钥泄露,攻击者立即获得合约的完全控制权。没有备份机制,没有多因素认证,所有鸡蛋都在一个篮子里。

权限过于粗粒度:要么拥有所有权限,要么什么都没有。现实中需要区分不同级别的管理员,比如”运营人员可以暂停合约”但”只有核心团队才能升级合约”。

所有权转移的复杂性:转让所有权需要所有者亲手操作,如果所有者丢失私钥,合约就变成了无人能管理的”永久锁定”状态。

对于生产级应用,你需要更健壮的访问控制方案。

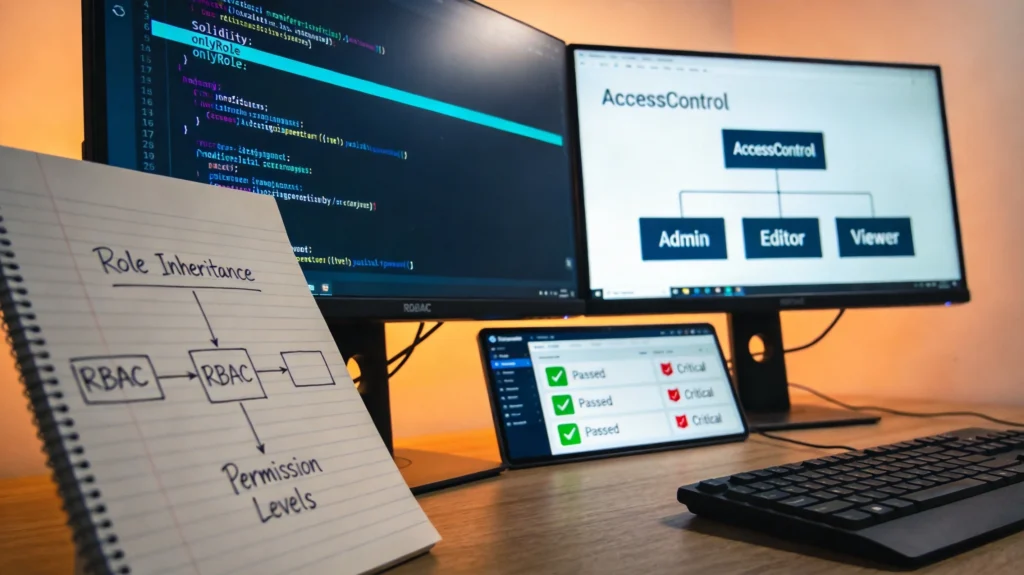

AccessControl:基于角色的权限管理

当Ownable的简单性无法满足需求时,AccessControl提供了更灵活的解决方案。它将权限划分为不同的角色,每个角色可以授权给多个地址,每个地址也可以拥有多个角色。

核心概念

AccessControl基于三个核心概念:

角色(Role):用bytes32类型的唯一标识符表示。Solidity中约定使用keccak256哈希来生成角色标识,例如bytes32 public constant ADMIN_ROLE = keccak256("ADMIN_ROLE")。

权限(Permission):每个角色关联一组函数。拥有该角色的地址可以调用这些函数。

授权(Grant):将角色分配给地址的行为。只有拥有DEFAULT_ADMIN_ROLE的角色才能授权。

基本使用示例

solidity

// SPDX-License-Identifier: MIT

pragma solidity ^0.8.24;

import "@openzeppelin/contracts/access/AccessControl.sol";

contract RoleBasedContract is AccessControl {

bytes32 public constant ADMIN_ROLE = keccak256("ADMIN_ROLE");

bytes32 public constant MINTER_ROLE = keccak256("MINTER_ROLE");

bytes32 public constant PAUSER_ROLE = keccak256("PAUSER_ROLE");

uint256 private _totalSupply;

mapping(address => uint256) private _balances;

bool public paused;

event TokensMinted(address indexed to, uint256 amount);

event PausedChanged(bool newState);

constructor() {

// 部署者获得所有角色

_grantRole(DEFAULT_ADMIN_ROLE, msg.sender);

_grantRole(ADMIN_ROLE, msg.sender);

_grantRole(MINTER_ROLE, msg.sender);

_grantRole(PAUSER_ROLE, msg.sender);

}

// 代币铸造 - 仅有MINTER_ROLE可调用

function mint(address to, uint256 amount) external onlyRole(MINTER_ROLE) {

require(!paused, "Contract is paused");

_totalSupply += amount;

_balances[to] += amount;

emit TokensMinted(to, amount);

}

// 暂停功能 - 仅有PAUSER_ROLE可调用

function pause() external onlyRole(PAUSER_ROLE) {

paused = true;

emit PausedChanged(true);

}

function unpause() external onlyRole(PAUSER_ROLE) {

paused = false;

emit PausedChanged(false);

}

// 添加MINTER - 仅有ADMIN_ROLE可调用

function addMinter(address account) external onlyRole(ADMIN_ROLE) {

grantRole(MINTER_ROLE, account);

}

// 移除MINTER - 仅有ADMIN_ROLE可调用

function removeMinter(address account) external onlyRole(ADMIN_ROLE) {

revokeRole(MINTER_ROLE, account);

}

}

权限层级设计

合理的权限层级设计应该遵循最小权限原则:每个角色只拥有完成其职责所必需的权限,不多也不少。

一个典型DeFi合约的权限层级可能如下:

solidity

// 权限层级定义

contract TieredAccess {

// 第1层:管理员 - 最高权限,可以管理其他角色

bytes32 public constant ADMIN_ROLE = keccak256("ADMIN_ROLE");

// 第2层:运营 - 可以暂停合约、调整某些参数

bytes32 public constant OPERATOR_ROLE = keccak256("OPERATOR_ROLE");

// 第3层:白名单 - 可以参与某些受限功能

bytes32 public constant WHITELIST_ROLE = keccak256("WHITELIST_ROLE");

// 第4层:普通用户 - 默认拥有基础访问

// 不需要显式角色,基础功能对所有地址开放

// 紧急暂停 - 可以由运营或管理员触发

function emergencyPause() external onlyRole(OPERATOR_ROLE) {

_pause();

}

// 调整费率 - 仅管理员可操作

function setFeeRate(uint256 newRate) external onlyRole(ADMIN_ROLE) {

require(newRate <= 1000, "Rate too high"); // 最大10%

feeRate = newRate;

}

// 白名单功能 - 白名单用户专享

function whitelistedFunction() external onlyRole(WHITELIST_ROLE) {

// 仅限白名单用户的逻辑

}

}

分层权限架构设计

对于复杂的系统,简单的RBAC可能仍然不够。我们需要一个分层架构,让权限管理本身也能被治理。

两级管理员模式

solidity

// SPDX-License-Identifier: MIT

pragma solidity ^0.8.24;

import "@openzeppelin/contracts/access/AccessControl.sol";

contract HierarchicalAccessControl is AccessControl {

bytes32 public constant LEVEL1_ADMIN = keccak256("LEVEL1_ADMIN");

bytes32 public constant LEVEL2_ADMIN = keccak256("LEVEL2_ADMIN");

bytes32 public constant LEVEL3_ADMIN = keccak256("LEVEL3_ADMIN");

// LEVEL1可以授予LEVEL2和LEVEL3,但不能授予同级

// LEVEL2可以授予LEVEL3

// LEVEL3只能执行具体业务逻辑

mapping(bytes32 => bytes32) public roleHierarchy;

constructor() {

roleHierarchy[LEVEL1_ADMIN] = bytes32(0);

roleHierarchy[LEVEL2_ADMIN] = LEVEL1_ADMIN;

roleHierarchy[LEVEL3_ADMIN] = LEVEL2_ADMIN;

_grantRole(LEVEL1_ADMIN, msg.sender);

}

// 检查调用者是否拥有目标角色或更高级角色

modifier hasPrivilege(bytes32 requiredRole) {

require(

hasRole(requiredRole, msg.sender) ||

hasHigherPrivilege(requiredRole, msg.sender),

"Insufficient privilege level"

);

_;

}

function hasHigherPrivilege(bytes32 role, address account)

public

view

returns (bool)

{

bytes32 current = roleHierarchy[role];

while (current != bytes32(0)) {

if (hasRole(current, account)) {

return true;

}

current = roleHierarchy[current];

}

return false;

}

// 安全的角色授予 - 检查层级关系

function safeGrantRole(bytes32 role, address account)

external

hasPrivilege(role)

{

grantRole(role, account);

}

}

时间锁与治理集成

即使有了完善的角色体系,仍然存在管理员作恶或被攻击的风险。时间锁通过引入延迟执行的机制,让用户有时间应对恶意操作。

TimelockController实战

OpenZeppelin的TimelockController提供了开箱即用的时间锁功能:

solidity

// SPDX-License-Identifier: MIT

pragma solidity ^0.8.24;

import "@openzeppelin/contracts/governance/TimelockController.sol";

contract TimeLockedContract {

TimelockController public timelock;

address public proxy;

bytes32 public constant PROPOSER_ROLE = keccak256("PROPOSER_ROLE");

bytes32 public constant EXECUTOR_ROLE = keccak256("EXECUTOR_ROLE");

bytes32 public constant ADMIN_ROLE = keccak256("TIMELOCK_ADMIN_ROLE");

uint256 public constant MIN_DELAY = 2 days;

uint256 public constant MAX_DELAY = 30 days;

constructor(address _timelock, address _proxy) {

timelock = TimelockController(payable(_timelock));

proxy = _proxy;

// 授予Timelock相关权限

timelock.grantRole(PROPOSER_ROLE, address(this));

timelock.grantRole(EXECUTOR_ROLE, address(0)); // 任何人都可以执行

}

// 通过时间锁升级合约

function scheduleUpgrade(address newImplementation)

external

returns (bytes32 proposalId)

{

require(hasRole(ADMIN_ROLE, msg.sender), "Not authorized");

bytes memory eta = abi.encode(newImplementation);

proposalId = timelock.schedule(

proxy,

0,

abi.encodeSignature("upgradeTo(address)", newImplementation),

0,

keccak256(eta),

MIN_DELAY

);

emit UpgradeScheduled(proposalId, newImplementation, block.timestamp + MIN_DELAY);

}

// 执行升级(必须在延迟后)

function executeUpgrade(address newImplementation) external {

bytes memory eta = abi.encode(newImplementation);

timelock.execute(

proxy,

0,

abi.encodeSignature("upgradeTo(address)", newImplementation),

0,

keccak256(eta)

);

emit UpgradeExecuted(newImplementation);

}

event UpgradeScheduled(bytes32 indexed proposalId, address newImpl, uint256 executionTime);

event UpgradeExecuted(address newImpl);

}

多签钱包权限控制

当单私钥控制存在太大风险时,多签钱包提供了更安全的方案。要求多个私钥同时签名才能执行操作,大大降低了单点故障和内部作恶的风险。

自定义多签实现

solidity

// SPDX-License-Identifier: MIT

pragma solidity ^0.8.24;

contract MultiSigAccess {

struct Transaction {

address to;

uint256 value;

bytes data;

bool executed;

uint256 confirmations;

}

uint256 public immutable required;

uint256 public immutable totalOwners;

address[] public owners;

mapping(address => bool) public isOwner;

mapping(uint256 => mapping(address => bool)) public confirmations;

Transaction[] public transactions;

event SubmitTransaction(

address indexed owner,

uint256 indexed txIndex,

address to,

uint256 value

);

event ConfirmTransaction(address indexed owner, uint256 indexed txIndex);

event ExecuteTransaction(address indexed owner, uint256 indexed txIndex);

modifier onlyOwner() {

require(isOwner[msg.sender], "Not an owner");

_;

}

constructor(address[] memory _owners, uint256 _required) {

require(_owners.length > 0, "Owners required");

require(

_required > 0 && _required <= _owners.length,

"Invalid required number"

);

for (uint256 i = 0; i < _owners.length; i++) {

require(_owners[i] != address(0), "Invalid owner");

require(!isOwner[_owners[i]], "Duplicate owner");

isOwner[_owners[i]] = true;

owners.push(_owners[i]);

}

required = _required;

totalOwners = _owners.length;

}

function submitTransaction(

address to,

uint256 value,

bytes memory data

) external onlyOwner returns (uint256 txIndex) {

txIndex = transactions.length;

transactions.push(Transaction({

to: to,

value: value,

data: data,

executed: false,

confirmations: 0

}));

emit SubmitTransaction(msg.sender, txIndex, to, value);

confirmTransaction(txIndex);

}

function confirmTransaction(uint256 txIndex) public onlyOwner {

require(txIndex < transactions.length, "Invalid tx");

require(!transactions[txIndex].executed, "Already executed");

require(!confirmations[txIndex][msg.sender], "Already confirmed");

confirmations[txIndex][msg.sender] = true;

transactions[txIndex].confirmations++;

emit ConfirmTransaction(msg.sender, txIndex);

if (transactions[txIndex].confirmations >= required) {

executeTransaction(txIndex);

}

}

function executeTransaction(uint256 txIndex) public onlyOwner {

require(txIndex < transactions.length, "Invalid tx");

require(!transactions[txIndex].executed, "Already executed");

require(

transactions[txIndex].confirmations >= required,

"Not enough confirmations"

);

Transaction storage txData = transactions[txIndex];

txData.executed = true;

(bool success, ) = txData.to.call{value: txData.value}(txData.data);

require(success, "Transaction failed");

emit ExecuteTransaction(msg.sender, txIndex);

}

function getTransactionCount() external view returns (uint256) {

return transactions.length;

}

}

常见漏洞与防御策略

即使实现了完善的访问控制框架,如果不注意细节,仍然可能存在安全漏洞。以下是常见的问题模式及其防御方法。

权限检查缺失

最常见也最危险的错误是忘记在关键函数上添加权限检查:

solidity

// 错误示例 - 缺少onlyOwner检查

function withdrawAll() public {

payable(owner()).transfer(address(this).balance);

}

// 正确示例

function withdrawAll() public onlyOwner {

payable(owner()).transfer(address(this).balance);

}

建议对所有非view函数进行审查,确保每个函数都有适当的权限控制或合理的开放策略。

权限升级攻击

攻击者可能通过某种方式提升自己的权限:

solidity

// 危险模式 - 允许用户自己获取角色

function registerAsAdmin() external {

grantRole(ADMIN_ROLE, msg.sender); // 任何人可以成为管理员!

}

// 防御模式 - 需要管理员确认

function requestAdminRole() external {

pendingAdmins[msg.sender] = true;

// 管理员手动approve

}

function approveAdmin(address account) external onlyOwner {

require(pendingAdmins[account], "No pending request");

grantRole(ADMIN_ROLE, account);

pendingAdmins[account] = false;

}

重入绕过检查

如果权限检查发生在合约调用之后,可能被重入攻击绕过:

solidity

// 危险模式

function withdraw(uint256 amount) external {

require(balances[msg.sender] >= amount);

// 检查在调用之前,但转账在之后

(bool success, ) = msg.sender.call{value: amount}("");

require(success, "Transfer failed");

balances[msg.sender] -= amount;

}

// 安全模式 - Checks-Effects-Interactions

mapping(address => uint256) public balances;

function withdraw(uint256 amount) external {

require(balances[msg.sender] >= amount, "Insufficient balance");

// 先更新状态

balances[msg.sender] -= amount;

// 再转账

(bool success, ) = msg.sender.call{value: amount}("");

require(success, "Transfer failed");

}

完整的安全检查清单

在部署合约之前,使用以下清单进行最终审查:

- 每个关键函数是否都有适当的权限检查? 列出所有应该受保护的函数,确认它们都有

onlyRole或类似修饰器。 - 权限授予和撤销逻辑是否正确? 确保只有授权的地址才能修改权限。

- 是否有时间锁保护? 对于高风险操作(如升级合约、转出大量资金),是否引入了延迟?

- 是否使用了安全数学库? 防止整数溢出导致的权限检查绕过。

- 事件日志是否完整? 所有权限变更是否都有事件记录,便于审计。

- 是否进行了形式化验证? 对于关键基础设施,考虑使用形式化验证工具。

最佳实践总结

构建健壮的访问控制系统需要遵循以下原则:

最小权限原则:每个角色只应拥有完成其职责所必需的权限。随着系统发展,应该定期审查并移除不再需要的权限。

职责分离:关键操作应该分散到多个角色。例如,升级合约和暂停合约应该由不同的角色控制。

分层防御:不要依赖单一的控制机制。使用多层权限检查,即使一层被突破,也有其他层提供保护。

可审计性:所有权限变更和访问尝试都应该记录为事件。这不仅有助于事后审计,也是检测潜在攻击的关键。

渐进式去中心化:项目初期可能需要更中心化的控制,但应该规划好如何随着项目成熟逐步将控制权转移给社区。

应急恢复机制:即使设计再完善,也应该考虑密钥泄露等极端情况的应对方案,如时间锁、多签、历史备份等。

相关文章链接:

发表回复