一、智能合约安全态势概述

1.1 2025年安全事件回顾

过去一年,智能合约安全领域经历了严峻考验。据不完全统计,2025年因合约漏洞导致的资金损失超过15亿美元。其中,访问控制漏洞、业务逻辑漏洞和价格预言机操纵成为三大主要威胁源。

笔者在参与多个项目审计的过程中发现,许多安全问题的根源并非开发者技术不足,而是对业务边界的理解不够深入,或是低估了攻击者的创造力。

1.2 十大风险概览

| 排名 | 风险编号 | 风险名称 | 风险等级 |

|---|---|---|---|

| 1 | SC01 | 访问控制漏洞 | 极高 |

| 2 | SC02 | 业务逻辑漏洞 | 极高 |

| 3 | SC03 | 价格预言机操纵 | 极高 |

| 4 | SC04 | 闪电贷辅助攻击 | 高 |

| 5 | SC05 | 输入验证不足 | 高 |

| 6 | SC06 | 未检查的外部调用 | 高 |

| 7 | SC07 | 算术错误 | 中高 |

| 8 | SC08 | 重入攻击 | 中高 |

| 9 | SC09 | 整数溢出/下溢 | 中 |

| 10 | SC10 | 代理与可升级性漏洞 | 中 |

二、SC01访问控制漏洞:最致命的权限后门

2.1 漏洞根源分析

访问控制漏洞的产生通常源于以下几种情况:

权限检查缺失或绕过:开发者可能忘记在关键函数前添加权限校验,或校验逻辑存在绕过路径。

solidity

// 错误示例:权限检查可被绕过

contract VulnerableProtocol {

address public admin;

function setFee(uint256 newFee) external {

// 看似检查了调用者身份

require(msg.sender == admin);

fee = newFee;

}

function emergencyWithdraw() external {

// 严重问题:没有任何权限检查!

(bool success, ) = msg.sender.call{value: address(this).balance}("");

require(success);

}

}

onlyOwner滥用:过度依赖单一管理员账户,未实现多签或时间锁机制。

角色权限未隔离:将不同权限级别混用,导致低权限账户可能执行高权限操作。

2.2 实战案例分析

2026年2月的Ploutos Money事件就是典型案例。攻击者利用Oracle配置错误(实际是预谋的Rugpull),在单笔交易中窃取了约39万美元。官方在漏洞利用发生前一个区块才完成配置修改,这种时间窗口的巧合让安全研究者怀疑存在内部协作。

2.3 防御策略

solidity

// SPDX-License-Identifier: MIT

pragma solidity ^0.8.26;

contract SecureAccessControl {

// 使用角色进行权限隔离

bytes32 public constant ADMIN_ROLE = keccak256("ADMIN_ROLE");

bytes32 public constant OPERATOR_ROLE = keccak256("OPERATOR_ROLE");

// 建议使用OpenZeppelin的AccessControl

using AccessControl for AccessControl.RolesStorage;

AccessControl.RolesStorage private _roles;

// 多重签名验证

mapping(bytes32 => mapping(address => bool)) private _roleMembers;

mapping(bytes32 => uint256) private _requiredConfirmations;

modifier onlyRole(bytes32 role) {

require(hasRole(role, msg.sender), "Access denied");

_;

}

// 带时间锁的升级机制

uint256 public constant TIMELOCK_DELAY = 2 days;

mapping(bytes32 => uint256) private _pendingActions;

function scheduleRoleChange(

bytes32 role,

address account,

bool granted

) external onlyRole(ADMIN_ROLE) {

bytes32 actionHash = keccak256(abi.encode(role, account, granted));

_pendingActions[actionHash] = block.timestamp + TIMELOCK_DELAY;

}

function executeRoleChange(

bytes32 role,

address account,

bool granted

) external onlyRole(ADMIN_ROLE) {

bytes32 actionHash = keccak256(abi.encode(role, account, granted));

require(

_pendingActions[actionHash] > 0 &&

block.timestamp >= _pendingActions[actionHash],

"Timelock not expired"

);

if (granted) {

_roles.grantRole(role, account);

} else {

_roles.revokeRole(role, account);

}

delete _pendingActions[actionHash];

}

}

三、SC02业务逻辑漏洞

四、SC03价格预言机操纵:高频爆发的财富收割机

4.1 攻击原理

价格预言机操纵是DeFi领域最常见的攻击向量。攻击者通过操控DEX池的价格或利用预言机的时间窗口,使合约获取错误的价格数据,从而实现超额借贷或套利。

关键问题在于:大多数合约使用当前价格而非时间加权平均价格(TWAP),这给了攻击者短时间操控价格的机会。

4.2 典型攻击模式

solidity

// 漏洞合约:使用单一数据源的预言机

contract VulnerableLending {

AggregatorV3Interface public priceFeed;

function getCollateralValue(address token) public view returns (uint256) {

// 问题:直接使用Chainlink当前价格

(, int256 price, , , ) = priceFeed.latestRoundData();

return (collateralAmount * uint256(price)) / 1e8;

}

function liquidate(address borrower) external {

uint256 healthFactor = calculateHealthFactor(borrower);

require(healthFactor < 1e18, "Not liquidatable");

// 攻击者可以在清算前操控预言机

// 使healthFactor刚好超过阈值,阻止正常清算

}

}

4.3 防御方案

使用TWAP而非即时价格:

solidity

contract SecureLending {

// Uniswap V3 TWAP预言机

IUniswapV3Pool public pool;

uint32 public twapInterval = 30 minutes;

function getTWAPPrice() public view returns (uint256) {

(uint256[] memory prices, ) = getQuotierQuote(

pool,

1e18,

twapInterval

);

uint256累计价格 = 0;

for (uint256 i = 0; i < prices.length; i++) {

累计价格 += prices[i];

}

return 累计价格 / prices.length;

}

// 多数据源聚合

using Chainlink for Chainlink.Feed;

Chainlink.Feed[] public priceFeeds;

function getAggregatedPrice() public view returns (uint256) {

uint256[] memory prices = new uint256[](priceFeeds.length);

for (uint256 i = 0; i < priceFeeds.length; i++) {

prices[i] = priceFeeds[i].latestAnswer();

}

// 使用中位数而非平均值

return _median(prices);

}

function _median(uint256[] memory arr) internal pure returns (uint256) {

// 排序后取中间值

sort(arr);

if (arr.length % 2 == 0) {

return (arr[arr.length/2-1] + arr[arr.length/2]) / 2;

} else {

return arr[arr.length/2];

}

}

}

五、SC08重入攻击:历史教训与技术演进

5.1 DAO事件的警示

2016年The DAO事件至今仍是智能合约安全教育的经典案例。攻击者利用重入漏洞窃取了360万ETH(当时价值约5000万美元)。这一事件直接导致了以太坊的硬分叉,也催生了现代智能合约安全开发范式。

5.2 现代防护机制

solidity

contract ModernReentrancyProtection {

// 方式一:ReentrancyGuard

uint256 private constant _NOT_ENTERED = 1;

uint256 private constant _ENTERED = 2;

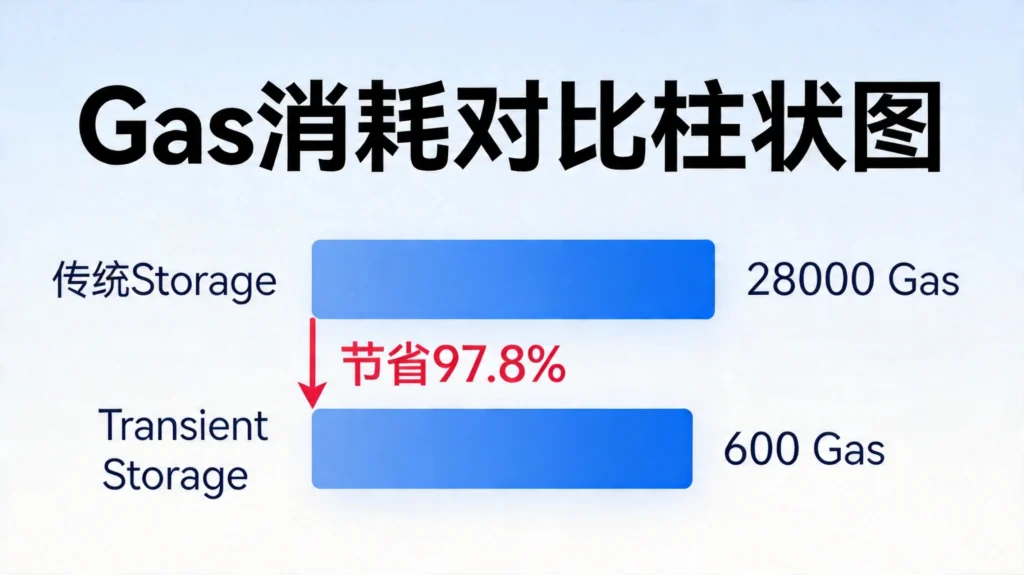

uint256 private transient _status; // 使用Transient Storage更优

modifier nonReentrant() {

require(_status != _ENTERED, "Reentrancy: reentrant call");

_status = _ENTERED;

_;

_status = _NOT_ENTERED;

}

// 方式二:检查-生效-交互模式

function safeTransfer(

address to,

uint256 amount,

bytes memory data

) internal virtual {

// 检查

require(balanceOf(msg.sender) >= amount, "Insufficient balance");

// 生效(先更新状态)

_updateBalance(msg.sender, balanceOf(msg.sender) - amount);

_updateBalance(to, balanceOf(to) + amount);

// 交互(状态已更新,不再受重入影响)

emit Transfer(msg.sender, to, amount);

}

// 方式三:限定调用者白名单

mapping(address => bool) public verifiedContracts;

modifier onlyVerifiedContract() {

require(

msg.sender == tx.origin || verifiedContracts[msg.sender],

"Caller not verified"

);

_;

}

}

六、SC09整数溢出与下溢

6.1 Solidity 0.8+的防护

Solidity 0.8之前的版本需要使用SafeMath库来防护整数溢出:

solidity

// Solidity 0.7及之前的写法

pragma solidity ^0.7.0;

library SafeMath {

function add(uint256 a, uint256 b) internal pure returns (uint256) {

uint256 c = a + b;

require(c >= a, "Overflow");

return c;

}

function sub(uint256 a, uint256 b) internal pure returns (uint256) {

require(b <= a, "Underflow");

return a - b;

}

}

Solidity 0.8+内置溢出保护:

solidity

// Solidity 0.8+的写法

pragma solidity ^0.8.26;

contract SafeArithmetic {

function add(uint256 a, uint256 b) external pure returns (uint256) {

// 自动溢出检查,失败则revert

return a + b;

}

// 特殊情况使用unchecked

function efficientLoop(uint256 n) external pure returns (uint256 sum) {

// 在确定不会溢出的场景使用unchecked节省Gas

unchecked {

for (uint256 i = 0; i < n; i++) {

sum += i; // sum溢出不可能发生因为上限由n控制

}

}

}

}

七、综合安全检查清单

| 检查项 | 优先级 | 说明 |

|---|---|---|

| 权限控制审计 | 极高 | 验证所有特权函数的访问控制 |

| 业务逻辑验证 | 极高 | 完整测试边界条件和极端场景 |

| 预言机安全 | 极高 | 使用TWAP和多数据源聚合 |

| 重入防护 | 高 | 使用ReentrancyGuard或CEI模式 |

| 输入验证 | 高 | 验证所有外部输入 |

| 算术运算 | 中高 | 关注小数精度和舍入处理 |

| 升级机制 | 中 | 确保时间锁和多签配置 |

八、结语

智能合约安全不是一次性任务,而是持续的过程。随着EVM功能的演进和攻击手段的升级,防御策略也需要不断迭代。开发者应当:

- 深入理解每个特性的安全边界

- 建立完善的测试和审计流程

- 关注行业安全动态和最新漏洞披露

- 在代码质量和开发速度之间找到平衡

记住:合约一旦部署,其安全性就取决于代码本身。任何疏漏都可能成为攻击者的突破口。

常见问题

Q: 如何选择合适的安全审计机构?

A: 应选择具有良好声誉、公开审计历史和漏洞披露机制的专业机构。重点考察其审计过类似项目的经验。

Q: Solidity 0.8+还需要担心溢出问题吗?

A: Solidity 0.8+对算术运算有内置保护,但仍需注意边界条件和显式使用unchecked的场景。

Q: 闪电贷攻击如何防御?

A: 核心是在单笔交易内限制可操作资金规模,使用时间加权价格预言机,并验证关键状态变更的合理性。